La nouvelle réalité du point final

Aujourd'hui, les terminaux d'entreprise exécutent bien plus que des exécutables traditionnels. Les développeurs et les employés utilisent également des agents de codage d'IA, des plugins d'IDE, des logiciels libres, des extensions de navigateur et même des modèles d'IA/ML téléchargés sur ces appareils ou dans le navigateur. En outre, les développeurs s'appuient sur des agents et des modèles d'IA pour décider quelles bibliothèques ou quels paquets ils doivent utiliser pour une fonctionnalité, une refonte ou une migration particulière. Chaque composant peut exécuter du code et accéder à des données, mais il échappe souvent aux défenses traditionnelles des points finaux, créant ainsi de dangereuses failles de sécurité.

Il en résulte une arme à double tranchant : la productivité augmente lorsque les équipes fournissent elles-mêmes leurs outils, mais les équipes chargées de la sécurité se retrouvent avec un vaste ensemble d'artefacts de code et d'extensions d'applications qui ne sont pas contrôlés. Les attaquants l'ont remarqué, et les extensions malveillantes et les paquets corrompus sont désormais un vecteur de compromission en plein essor. La surface d'attaque s'est déplacée des systèmes d'exploitation vers la couche logicielle. Gartner prévoit que d'ici à la fin de 2025, près de la moitié des organisations seront confrontées à des attaques de la chaîne d'approvisionnement.

Pourquoi les outils existants sont insuffisants

Les plateformes d'antivirus, d'EDR et de contrôle des applications ont été conçues pour une époque antérieure. Ils excellent à attraper les logiciels malveillants dans les binaires, mais ils ont du mal avec les artefacts non exécutables tels que les extensions VS Code ou les plugins de navigateur. En pratique, ces outils manquent de visibilité sur ce qui se passe à l'intérieur des applications de confiance, ce qui laisse un angle mort que les attaquants peuvent exploiter. L'établissement de listes d'autorisations pour les applications n'est pas pratique dans cet environnement en évolution rapide, où les développeurs, et maintenant les agents d'intelligence artificielle, installent des milliers de nouveaux composants chaque mois.

À mesure que le développement de l'IA s'accélère et que l'approvisionnement en logiciels se décentralise, ces angles morts ne font que s'élargir. Les entreprises ont besoin d'une sécurité qui intervient avant l'exécution du logiciel, et non après.

L'approche de Koi : Sécurité et gouvernance des artefacts des points de terminaison sans agent

Koi* répond à ce problème avec une plateforme sans agent pour la sécurité et la gouvernance des artefacts des points de terminaison. Le produit de la société découvre en permanence chaque artefact Logiciel, y compris les exécutables et les non-exécutables, à travers les points de terminaison d'une organisation. Il applique ensuite une évaluation des risques en temps réel et met en œuvre des politiques visant à bloquer les composants dangereux avant qu'ils ne causent des dommages.

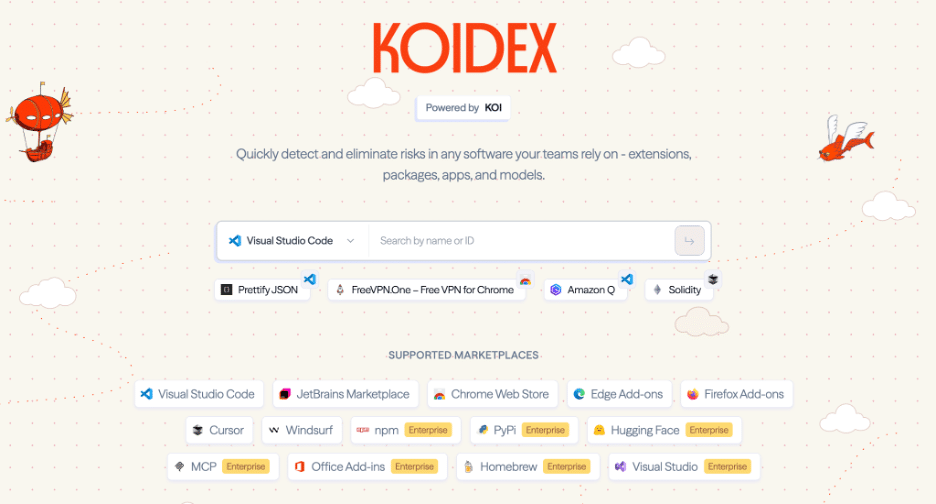

Le moteur de risque propriétaire de Koi évalue chaque artefact à travers de multiples dimensions : réputation de l'éditeur, comportement du code, historique des versions, résultats du bac à sable et modèles de communication. Sa base de données continuellement mise à jour, le Koidex, suit les extensions, les paquets et les modèles sur des dizaines de places de marché, ce qui permet de détecter des menaces que les outils traditionnels ne détectent pas.

L'équipe fondatrice a d'abord découvert cette lacune en téléchargeant une extension VS Code de démonstration, "Darcula Official", qui exfiltre le code et les détails du système. En l'espace d'une semaine, il s'est répandu sans être détecté dans des centaines d'organisations, y compris dans certains des ateliers de sécurité les plus sophistiqués. Cette expérience a validé le risque et a inspiré la création de la plateforme élargie de Koi.

Les politiques de Koi peuvent être définies pour bloquer automatiquement les installations à haut risque, approuver automatiquement les outils sûrs ou mettre en quarantaine les zones grises pour examen.

Les super pouvoirs de la plateforme Koi

Les carpes koï se distinguent par leur présence :

- Couverture des éléments non exécutables : Des extensions de navigateur aux modèles d'IA, Koi, à notre avis, protège ce que les EDR traditionnels ne peuvent pas faire, comblant ainsi une lacune en matière de sécurité pour les développeurs d'entreprise, les employés et les agents d'IA.

- Une analyse continue, pilotée par l'IA : Son moteur de risque s'adapte en temps réel aux évolutions des versions de Logiciel.

- Gouvernance basée sur des règles : Des règles granulaires d'autorisation/blocage/suppression permettent aux équipes de sécurité de contrôler sans ralentir les développeurs.

- Déploiement sans friction : Pas d'agents lourds ; les entreprises peuvent déployer leur protection en quelques heures.

En effet, Koi assure la sécurité de la chaîne d'approvisionnement en temps réel au niveau du point de terminaison, en comblant le fossé entre l'UEM, l'App Control et l'EDR.

De JFrog* à Koi : Une nouvelle couche de gouvernance des artefacts

À Battery, nous avons déjà vu cette situation se produire. Il y a plus de dix ans, nous avons investi dans JFrog, qui a été le pionnier du registre centralisé des artefacts pour les équipes DevOps. JFrog a codifié la façon dont les organisations stockent, gèrent et distribuent les composants Logiciel, résolvant ainsi le chaos dans le pipeline CI/CD.

Nous considérons Koi comme la prochaine étape logique de ce processus : la gouvernance des artefacts au point final. Si JFrog concernait la gestion centralisée des artefacts, Koi vise à renforcer la gouvernance sur les artefacts qui atterrissent finalement sur les machines des employés, les extensions, les paquets et les modèles d'IA. Cela comble une lacune que les outils de point de terminaison traditionnels ignorent, en garantissant que chaque artefact est surveillé, évalué et gouverné en temps réel, directement là où il s'exécute.

En se positionnant entre l'UEM, l'EDR et le contrôle des applications, Koi ne remplace pas ces catégories mais les complète, agissant comme un pare-feu en temps réel de la chaîne d'approvisionnement pour le point final.

L'équipe derrière Koi

Les fondateurs Amit Assaraf (CEO), Idan Dardikman (CTO) et Itay Kruk (CPO) apportent chacun une combinaison rare de cybersécurité profonde, d'outils de développement et de pedigree de recherche. Avant de créer Koi, ces trois personnes ont collectivement passé des dizaines d'années dans la recherche en sécurité offensive et dans la création de logiciels axés sur les développeurs. En fait, la genèse de Koi est directement issue de l'expérience de recherche de l'équipe : Il n'a fallu que 30 minutes à l'équipe pour créer une extension de navigateur malveillante qui a contourné les défenses d'entreprises de premier plan et compromis plusieurs sociétés dont le chiffre d'affaires est de l'ordre du milliard de dollars. C'est cette démonstration révélatrice des risques du marché - et la prise de conscience que les entreprises avaient "un contrôle scandaleusement faible" sur ces logiciels auto-installés - qui est à l'origine de l'idée de Koi. Les fondateurs ont ensuite mis à profit leur expertise pour concevoir une solution capable de fonctionner à l'échelle de l'informatique d'entreprise moderne. Ils ont travaillé dans des unités d'élite de cybersécurité militaire et ont occupé des postes de direction dans le domaine de la sécurité au sein de l'industrie, tout en ayant une compréhension directe des flux de travail des développeurs. Cette expérience pluridisciplinaire a été déterminante dans la conception d'un produit qui trouve un écho aussi bien chez les RSSI que chez les développeurs. Nous avons également été impressionnés par la façon dont les dirigeants de Koi ont recruté des talents autour d'eux : Le service de recherche de l'entreprise publie régulièrement des conclusions sur les nouvelles menaces (ce qui témoigne d'un leadership éclairé dans ce domaine), et son équipe d'ingénieurs possède de solides références en matière de SaaS d'entreprise. Tout cela nous conforte dans l'idée que Koi a non seulement une bonne idée, mais aussi l'équipe pour la mettre en œuvre.

Pourquoi nous sommes enthousiastes à l'idée de Partner avec Koi

Sur Battery, nous pensons depuis longtemps que DevSecOps et la livraison de logiciels modernes sont en train de remodeler la sécurité de l'entreprise. Chaque transition dans le cycle de développement, de l'informatique dématérialisée aux conteneurs en passant par le CI/CD, a nécessité de nouveaux garde-fous. L'essor du développement piloté par l'IA n'est pas différent.

La carpe koï incarne cette nouvelle frontière. En régissant l'écosystème Logiciel sur les terminaux, Koi permet aux organisations d'adopter l'autonomie des développeurs et les flux de travail alimentés par l'IA sans sacrifier la sécurité. Nous pensons que Koi est en mesure de définir une nouvelle catégorie de protection des points finaux, et nous sommes ravis de Partner avec l'équipe au fur et à mesure qu'elle se développe.

Vous souhaitez reprendre le contrôle de chaque extension, serveur MCP ou artefact de votre poste de travail ? Essayez-le : https://www.koi.security/

Les informations contenues dans ce commentaire de marché sont basées uniquement sur les opinions de Barak Schoster Goihman, Danel Dayan et Lior Mallul, et rien ne doit être interprété comme un conseil d'Investissements. Ce matériel est fourni à titre d'information et ne constitue en aucun cas un conseil juridique, fiscal ou en matière d'investissement, ni une offre de vente ou une sollicitation d'une offre d'achat d'une participation dans un fonds ou un véhicule d'investissement géré par Battery Ventures ou toute autre entité Battery. Les opinions exprimées ici sont uniquement celles des auteurs.

Les informations ci-dessus peuvent contenir des projections ou d'autres déclarations prospectives concernant des événements ou des attentes futurs. Les prévisions, opinions et autres informations présentées dans cette publication sont susceptibles d'être modifiées en permanence et sans préavis d'aucune sorte, et peuvent ne plus être valables après la date indiquée. Battery Ventures n'assume aucune obligation et ne s'engage pas à mettre à jour les déclarations prévisionnelles.

* Indique un Battery Portefeuille Investissements. Pour une liste complète de tous les investissements de Battery, cliquez ici.

Un bulletin d'information mensuel pour partager de nouvelles idées, des aperçus et des introductions pour aider les entrepreneurs à développer leurs entreprises.